Neste vídeo tutorial você verá um software interessante, mas extremamente perigoso criado para entrar nos computadores dos outros, que, infelizmente, usa torna-se a própria vítima ou aqueles que desenvolveram o software de controle, bastante suave espionagem.

Surpreendentemente, isso custa dinheiro software, o mundo está interessado porque ele sabe que quando o homem foi a curiosidade doente para estar ciente do que é vizinho com o que há de negócio onde o dinheiro é plasma?

Como você chega ao ponto de ser uma vítima em vez de um espião? Muitos jovens usuários de computador veem no PC "artesãos" do PC invadindo bancos de dados e roubando dados confidenciais; eles são apresentados na TV como heróis que fazem grandes coisas que um mortal comum nem poderia pense por.

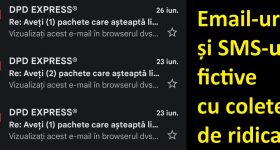

Os jovens que veem esses atos heróicos de "hackers", por sua vez, querem se tornar hackers e quebrar quem sabe qual servidor da NASA, CIA, FBI, etc. Todos esses jovens estão começando a pesquisar no Google e "programas de hackers" ou "programas de hackers". Felizmente, esses programas não existem no Google. Em vez disso, eles encontram sites para recrutar ingenuidade infantil, como a apresentada no tutorial , que gentilmente disponibilizam a qualquer aspirante a função de "messenger password breaker" um software de hackers, mais precisamente um software para controlar um computador remoto, é claro, por uma pequena quantia ", para estar presente cico ”.

Penso que o preço pago por este software elimina qualquer dúvida sobre a credibilidade do vendedor, dizendo "se ele me enganasse, ele não me pedia dinheiro pelo software".

Eu parar por aqui com a história, que você siga este tutorial e por favor, conecte os sentidos, eu admiro aqueles que adoravam os hackers e os danos que eles fazem.

Falaremos em outra ocasião sobre os hackers, como eram antes e como estão agora, hoje tudo está distorcido, o hacker não lidera mais nenhuma luta anticorporação, ele se preocupa hoje com outras coisas, dessas nós vamos falo em outra ocasião, agora deixo vocês para assistir a este vídeo tutorial.

Navegação feliz e abra os olhos!

Necula Constantin (Corleone)

agradável bn do tutorialu que mostra que você pode se machucar se os outros de andar carregado com lixo

Bom tutorial, bom Corleone!

Parabéns, muito interessante, o direito do Sr. CIOC!

infelizmente eu “testei” e encontrei um keygen para ele na net e instalei há muito tempo .. (2 anos)! logo em seguida perdi minha senha no Steam .. Dei muito dinheiro nos jogos do Steam ... Também descobri a senha no mess .. resumindo este programa além de te dar a oportunidade de inserir outras no pc .. te rouba você também .. ! Posteriormente descobri que é um programa que realmente machuca você .. mas eu não sabia tudo sobre ele conforme apresentado neste tutorial ..! obrigado pelo tutorial é muito interessante!

Nota .. Este videotutorial é feito para olhar a forma como o programa funciona ..!

NÃO INSTALE ESTE PROGRAMA! VOCÊ PERDERÁ TODOS OS JOGOS LICENCIADOS E TUDO O QUE VOCÊ VALORIZAR NO COMPUTADOR (senhas, contas, licenças, dados importantes, etc.) Olá!

Oi tudo

bravo you rock

há algum tempo eu encontrei este site na net

é super

assustá-lo pode fazer alguns programas

Senhores são ff tari.eu um esperando por mim se eu entendi o que era ceva.mi obrigado.

pergunta. mesma coisa acontece com o programa TeamViewer?

K vemos tutorial sobre o TeamViewer, você está escrevendo no canto superior direito Pesquisa TeamViewer você entrar e ver o tutorial, e você vai ver por si mesmo a diferença ... com TeamViewer você não pode vir sem o outro

Como mudar a sua senha de login quando você quiser entrar em outro computador

Desculpem a pergunta, eu sabia que eu podia ver os tutoriais apresentados demult.scuze novamente. Abraço a todos.

Cara dificilmente você olhar ala sorte proxy e tudo de melhor, você pode fazer um assim tutorialaul com proxy, por favor, mais!

corelone que prog você usou para ProxySwitcher ip ea partir daí você escolher qual o programa ou proxy?

swwwwwwwwwwwwwwwwwwwpeeeeeeeerrrrr ......

Faz muito tempo que não vejo um tutorial difícil demais ...

Corlene parabéns, parabéns!

e bn que você mostrou ao mundo que pode dak "ìi manank" para caminhar para os outros em comp…

Corleone, você poderia me dizer qual é o preço desse programa?

ms antecedência!

É hora de todo mundo saber que não é tão fácil apresentar um aplicativo para filmar para controlar o que sai da sua boca para que no final as pessoas possam aprender com o que você mostrou. Por isso de uma vez por todas eu bbai putzin mas isso não é importante.Você Bogdan, vejo que você e preguiçoso para votar tem paciência….

haosss Você é corajoso, eu percebo, o que me diz você limpa tudo e pronto, bem, eu só apresentei o que eu sabia, mas você sabe o que mais ele pode fazer? Mas porque eu acho que você tem a idade do rio dele, que e ele está curioso que um gato te responda .... embora eu tenha dito no tutorial..você não precisa pedir emprestado ao banco para tê-lo e nem mesmo a amigos, seu preço é () + o fato de vocês virarem cobaias + tempo perdido + que depois de o usar e ser descoberto poderá dedicar alguns anos (anos em que digo que com certeza se esquecerá de usar o computador) Vale a pena o encontro?

concordam em outro não conta, é a educação, mas você deve saber para se proteger, nem todos os anos 7, ea tentação é tão grande, mesmo que apenas por curiosidade e senso de sentir-se poderoso. De qualquer forma, eu aprendi coisas úteis. um assunto que me interessa, muito obrigado

a versão 3.2 apareceu e é muito mais complicada: D: D: D… .você pode fazer muito mais coisas e muito mais fácil… ..e para quem comentar aqui… aconselho a não falar mal do criador deste programa … É por isso que você quer ficar calmo no computador :))))

Eu realmente patito Corleone uma vez, mas eu percebi que eles estavam em perigo e agiu bom tutorial e esperar coisas assim

Corleone Bravo! Boa tutorialu1

Esqueça sites como o inferno… nustiu how, e esses programas de controle remoto ou senhas quebradas ou blá, blá .. Não vale a pena!

E quem é você ??? "Enviado" para "autor" ??? ou você é sua flecha ?? =)) olha, você me chama de "chefe de todos os idiotas" que tirou sarro daquele jaxorel, que falei mal dele e que ele foi um órgão legal e educado para quebrar minha bagunça de senha e meu pc =) ) dê os primeiros dias para disparar uma bala no tarugo!

Pobre maneira honesta tutorial para saber que a cobaia Hellsoft atingir ninguém e ninguém é obrigado a baixar / comprar esses software, software é baixado em seu próprio risco (ponto)

Xardas esgotados para este software, porque ele é criado e ele parece normal para conseguir algumas moedas em sua obra.

Você provavelmente não ter sido acesso restrito sobre os regulamentos da categoria

adeus

Boa tutoriual, Corleone!

Espero que, depois de assisti-lo, muitos terroristas com as habilidades de gênios da computação coloquem suas mentes em suas cabeças e pensem duas vezes antes de iniciar qualquer ação de espionagem contra qualquer pessoa pobre com um sistema menos "blindado". .

Reparei nele usando antivírus Avast.O ser bom, mas eu falhei em um simples test.Este teste, entre muitos outros, o que pode verificar um produto securitate.Iata semelhante que é:

-Abra um editor de texto (ex. bloco de notas).

-pastati urmatorulcod: X5O!P%@AP[4\PZX54(P^)7CC)7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H*

-Salve o arquivo com um determinado nome, salvá-lo, renomeá-lo.

Um arquivo antivírus bom identificar imediatamente como um infectat.Avast testado em uma máquina virtual, dormindo em chinelos quando eu renomeou o arquivo e não deu qualquer sinal de vida, mesmo quando eu abrir o arquivo. Apenas um expresso varredura catidicsit estava tocando e me dizendo que o arquivo está virusat.In taxas de pássaros Comodo que queimaram primeiro.

Conclusão: um pouco de atenção e o antivírus que você escolher.

Caso contrário, tudo de melhor. Sinceramente, Romeo.

Senhora

Não sei de onde você tirou esse código, mas é errado, e depois de ter massa em um arquivo de texto para ser salvo que nume.exe arquivo tem que dar-lhe extensão. Exe e quando você dá um salve para ver que não ele não permite que você economizar ainda! Aqui está um alerta do Avast PRINT http://i30.tinypic.com/ngcxvs.jpg quando eu queria salvá-lo e pular nele (o código é este: X5O! P% @ AP [4 \ PZX54 (P ^) 7CC) 7} $ EICAR-STANDARD-ANTIVIRUS-TEST-FILE! $ H + H *) e este tets é feito por todos os antivírus e o antivírus mais fraco fará este teste, ele está no banco de dados de assinatura de todos os vírus com o nome "Eicar Test no Virus" então ... eu não sei de onde você copiou esse código ou como procedeu sim comigo o avast contradiz você !!!

Com licença, mas sua estupidez é muito grande! … Farei também tutoriais de como instalar o messu e com o time wieru como andar..bem crescer e a vovó sabe andar com o chá mais wier (usar), qualquer coisa estúpida e recomeçar…

🙂 ms importante :)))

Bom tutorial, parabéns por começar a ensinar ao mundo também neste campo ...

Eu também tenho uma pergunta: este svchost.exe é necessariamente um vírus ou pode ser um processo no sistema? No meu gerenciador de tarefas, ele mostra que existem dois svchost.exe… 😉

F. interessante. Obrigado

Esses tutoriais são dirigidos a todas as categorias de usuários, todos podem encontrar aqui o que precisam, normalmente um usuário experiente como sua avó não seguirá o tutorial com o teamviewer, saiba que há pessoas neste país que acabaram de comprar um PC e Não sei por onde começar, para eles também temos um tutorial de "copiar e colar".

Se fizermos tutoriais ou balanceamento de carga de grid computing não acho que ninguém estaria interessado neles.

Por favor, deixe a arrogância de que eu estava fora, sempre muito experiente PC do usuário dem será mais modesta do que você ou sua avó.

Nós não registro ou tutorial para nos dar um show, percebemos tutoriais projetados para ajudar os usuários, independentemente de sua formação.

Navegar no site e você vai encontrar tutorial avançado para a sua avó, tenho certeza que eles serão muito satisfeito, pois certamente nos fará novo 3D uma tapeçaria de curso antes de se projetar em CAD.

E se você é tão bom em TI, por que ainda assiste a esses tutoriais ??? A propósito, eles não foram feitos para você, mas para aqueles que não conhecem e não podem lidar com PCs, se você é tão bom não olhe tio, é simples !!! Esperamos por si com comentários no mínimo tão "interessantes"!

É um processo do Windows legítimo, mas não siga o tutorial e vê-lo na pasta que você não deve!

Não, eu não tenho essa pasta ...

Então, está tudo ok, e você não deve se preocupar! Firewall USE é bom para você!

Eu realmente gostaria de um vídeo tutorial com e sobre "proxy"….

Sim, tive problemas com um vírus há cerca de 2 dias. Continuei instalando o Avira em uma dll e não tinha feito o backup, pensei que teria que reinstalar o Windows novamente. Mas, consegui deletar e mudei o firewall, até agora eu estava usando o Zone Alarm, agora coloquei o Comodo, acho que é melhor ...

Sabemos que temos um tutorial sobre como navegar pelas proxy, se você olhar na categoria Internet / Browsers / navigation-Anonima'll encontrá-lo.

Tem menus drop-down que você pode encontrar muito rapidamente ou você pode usar qualquer motor de busca, vai encontrar nenhuma se neste site, temos em torno de 200 tutoriais sobre assuntos diferentes e é impossível não encontrar algo a seu gosto, como prova temos a navegação anônima tutorial procuração não encontrar dicas sobre como navegar anonimamente na net sem ter uma pista, ainda lá você vai aprender a mudar seu IP.

Desfrutar.

Bom tutorial. Eu quero saber quem realmente levar a sério o que foi dito.

Tentei coisas diferentes "hacking". A verdade é que não. Todos aqueles que fazem vítimas acabam sendo vítimas de si mesmos.

Houve um tempo em que pesquisar no Google ou em diferentes fóruns, sites de crack algumas senhas.

Mas eu percebi que é hora Donkey. Não quero dizer com isso que é impossível quebrar uma senha. Mas, assim como verdadeiros hackers são inteligentes o suficiente para escrever seus próprios programas e não dão a net.

Então deixe os meninos suaves. Se você não é capaz de ser torturado hacker de verdade, então não vá.

Pobre tutorial Sr. Corleone, além de que é um bocado estúpido comentário (talvez você molvodean: D) é observado e mal informado você estiver sobre esta aplicação.

1. O aplicativo não é mais colocada à venda por mais de 10 meses não era ilegal, porque foi criado por alguém e tem todo o direito de publicá-lo como se acreditava.

2. Local HellSoft.ro não é um vírus e não obter um como cobaias, cada um é livre para baixar e usar arquivos de lá para sua conta, ninguém é obrigado a comprar alguma coisa.

3. Versão que acaba de ser apresentado é um servidor BIND com CLD seus dados não recebe o e-mail não sei o que o criador, mesmo quando você não ficar conectado em qualquer lugar que você permissão porque os dados ... fazer uma conexão entre você eo PC da vítima ! Desinstalar o software e não inclui a versão do servidor é vendido diretamente do autor não foi BIND.

Next Time Maio documentar-se, em seguida, você pode criar tutoriais

Olá ! Bom tutorial, mas quero perguntar algo semelhante ao tutorial "Controle remoto", mas gostaria de perguntar a Corleone se ele pode me ajudar a ver se eu sou a cobaia de alguém.Porque estou usando este software Hell-Kill v3.0. XNUMX ”e deixo um link aqui Por Corleone e dizer-me se estou em risco de usar este software. Por favorzinho Corleone Se você pode me ajudar?

Isso me lembra uma piada "Urtiga".

Mitica em um escritório onde a audição é multilingue:

-Inglês?

-No.

-Francesa?

-No.

-Alemão?

-No.

-Ok, mas então o que idiomas você conhece?

_Nici One, eu vim aqui para dizer que você simplesmente não contar comigo.

Então, esperamos para postar e tu.Noi pessoas que não entendem, mas você acabou de enviar para que possamos saber que você é inteligente.

NÃO CORLEONE ... você não entendeu ... Eu estava simplesmente interessado nisso como uma ideia ... Eu gostaria de torrar, porque tenho um amigo que é bom nesse projeto e sei que ele também fez um currículo como [então eu faria gostaria de ver se ele pode me ajudar a mudar sal para ver se ele consegue tirar alguma coisa que possa identificá-lo ou enviar dados ...] mais como nush, com certeza se sou mais aventureiro em obter dados de alguém ... mas eu só quero usar a fase com o fechamento do comp !!! ...

BFT

Oi pessoal. sinceramente, eu sou acabamento espantado de ver este tutorial e eu era a máscara. Uma pergunta que eu tenho eu uso Avira, que tem firewall. Honestamente, eu não sou um gênio do computador do firewall Avira é bom?

Então, eu tinha que perguntar. Caso contrário manter-se o bom trabalho eles eu tenho certeza que muitas pessoas f tutorialel ajudá-lo. Mil, eu tenho sido mais útil. Bafta

Olá, o programa de controle remoto me ajudou muito, no sentido de que você dá o servidor que (depende do antivírus) não é detectado ... e você tem acesso total ao computador da pessoa, você coloca um keylogger e obtém tudo o que é digitado. O controle remoto 3.0 é grátis ... não está à venda, a versão 3.1 está à venda ... você escreveu a senha errada porque vc estava tentando se conectar ao seu próprio ip e você teve que fazer este teste em 2pcs com ip diferente + que, se você tiver um roteador, não estará vulnerável a este programa ... e a muitos outros programas desse tipo. Boa sorte!

E só acho que se fosse Bindi k tudo o que você k autor era estúpido para confirmar como você obter os dados a ele? =)) E se sentar e pensar sobre isso ... se você for para alguém em PC que você vá e diga que você quer fazer, o que você faz ou o que você fez? =))) Bottom line? São ingênuos! Muito ingênuo ...!

Avira Internet Securyti Se sim, incluiu um firewall, antivírus Avira se então apenas de antivírus antivírus que você vê nomes seguidos de Internet Securyti então saiba que antivírus que possui ou tem um firewall, que é um conjunto de Segurança!

Eu instalei Zenealarm pro e estou confuso com allo e vz denyed para bloquear qualquer ip 10 minuto para que eu não vi até agora não usar as janelas firewallu como Zone Alarm é bons profissionais que com avast 4.8 profissional para u para saco ativirus um firewall nele?

versão tutorial menino apresentada acima é a média livre mocha gartuita em idiotas Tradução por causa deste servidor é BIND

a versão privada não inclui tal coisa ………. por e-mail como você sabe que algo está sendo enviado você viu a fonte do programa ou o quê? ou fala para não calar?

Meus pais têm problemas com o novo Y! M e não tenho idéia de usar visualizador de equipe. Você se acha muito esperto?

Muito interessante e complicado FORTE Graças

Para Administrador e conhecidos!

>>>>> Não quero abrir polêmica com quem tem vontade de brigar e levar o tear no meio !!! <<<<<

Oi lá eu não me entenda mal, mas se isso vai baixar tutoriais usados asha cv, como eles podem obter com os seus IPs reais, mesmo se você dá dinheiro??

Digo isso também porque baixei muito material do sport.ro e gostaria de saber se fui banido do site real ou se foi criado um novo…

embora eu não ache que serei banido porque eles têm muito trânsito, peço minha segurança ...

Para ser o mais compacto possível nos comentários [como cristi me disse há algum tempo], gostaria de perguntar a você? nush se você me der um rsp, mas: Com que tipo de programa você acha que eu poderia baixar d no Gsptv.ro ... Eu simplesmente não posso ... há um player especial? ou c? e se não conhece ou não entrou nesse site, aconselho que use esse CV para não permitir que os "indisciplinados" zombem do seu trabalho !!

mc anticippat

bom

Você pode me ajudar a fazer um pps

muito obrigado

Sim, nós podemos orientar-se, então aqui está outro:

http://www.google.ro/search?hl=ro&q=cum+faci+pps&btnG=C%C4%83utare&meta=

e, portanto:

http://www.google.ro/search?hl=ro&q=cum+se+fac+pps-urile&btnG=C%C4%83utare&meta=

e, portanto:

http://www.google.ro/search?hl=ro&q=how+to+create+an+pps&btnG=C%C4%83utare&meta=

e, portanto:

http://www.google.ro/search?hl=ro&q=make+an+pps&btnG=C%C4%83utare&meta=

Não, foi tão difícil descobrir como fazer um pps que ele chamou uma ambulância videotutorial.ro.

Esta versão não obtê-lo a partir da farmácia que eu sei do que fontes provine.Si início

1. Eu não disse nada de BIND parece que você não conhece o termo (bindajul a adição de um cavalo de Tróia com um determinado tipo de arquivo.

2.Daca era um BIND como você dizer que apoiei seria a de não ser detectado bindajul uma vez que cobrir esse arquivo e não se sente mais antivírus (Termidor itzi diz alguma coisa)?

3.Nu estou agora e diga que você sabe o que bolinho permanece depois de visitar o site

Hugo e me dizendo que minha senha está errada servidor é instalado junto com o programa faz depois que eu instalei o servidor normalmente ser dada à vítima (ou seja, aquele que uma vez programa de auto-instalação) Parece que muitos corre e é por isso que pricep.In não o que é realizada à Moldávia ste, mas não afeta a qualidade do vídeo que é inteligente ele vai fazer para comprar esse programa agora é mocha, e apresentá-lo como puder ou como 's stie.Partea financeira a última coisa que eu intereseaza.Pe esse site eu fui banido apenas pela razão de que eu percebi como algumas obras de software por acolo.Xardas adescoperit uma coisa vantagem: assim como são otários e ingênua também será astúcia, mas eu disse que eu descobri que não, que ele inventou Tzin cont.Suntem ser um país livre e dizemos o que queremos para que todos são livres para acreditar no que ele ou ela quer escolher quando se trata de visitar em um determinado site, hellsoft não acha que tem os melhores tutoriais e também não acho que ele iria apanhar com a taxa dos visitantes deste site.

Eu não entendo por que você me citou em seu comentário ... eu estava segurando você e meu comentário foi para NoName.Am pé compreendeu bem o que está fazendo e como ele funciona ... não precisa explicar para mim, mas que NoName !

Depende das definições de cada AV.Unu está definido para encontrar somente quando uma tarefa é realizada altu está definido para saltar para o rosto apenas a menor suspeita.

Então eu perdi o meu amigo que não funciona não é apenas errado.

Não se preocupe, uma vez que têm o mesmo ou videotutorial locatzie que veio depois problem.Sunt não instalar qualquer sistema de processos de software.

Se eu não me engano você é um local e se eu não sou o cara errado de novo você é e administrador. Eu acho que seria bom dar à polícia porque alguns retardados não estão fazendo o PC ao invés de levar seu computador para outras pessoas. E para quê? Pegá-los como eles olham para pornografia? =)) Ou para tirar fotos da família em seu PC? E o que eles fazem? Qua honesto, mesmo eu não tenho medo de pessoas como Xardas cara. Isso é porque eu não mantêm importante PC nimik. Todas as fotos e arquivos importantes para DVDs segurá-los e irá recomendar a você a fazer o mesmo. Bafta!

O que você tem com os moldavos ??? Venha para nós em MD e nós faremos você amá-los :))…

Eu não entendo que você é Corleone ciúmes pode fazer um tutorial ou até mesmo você é o autor desse programa?

francamente muito a informação da ordem, mas devo dizer uma coisa, não sei exatamente quem adminstreaza este site, eu gostei da resposta arrogante recebeu

webdan diz:

Na, que era tão difícil olhar como fazer um pps que uma ambulanta.Ioi Senhor chamou a minha mãe ... Eu não posso ...

de qualquer forma obrigado caras que adminstreaza site para obter informações recebidas, mesmo que nem todos são especialistas em PC,

:))))) Eu conheço alguns caras que usaram para o inferno… .o que eles levaram… .. :)))).

VOD Corlea

Você não deve se importar, realmente Webdan era um pouco maldoso, eu edito esse comentário, Webdan não faz parte da equipe deste website gestão é um visitante, mas como você Webdan ajudou muitos visitantes e ao contrário de outros é mais ativo aqui, tenho certeza que não dizê-lo com malícia, apenas brincou.

Quando você fez esse comentário, e nos dar novos detalhes, são muitos que vêm aqui e escrever comentários em outros lugares e, portanto, você não foate levada a sério, piadas, muitos são legais.

Agora percebemos que você realmente tem uma investigação séria.

Infelizmente, temos tutoriais em PowerPoint no futuro eu tenho certeza que nós pusemos então talvez encontrar algo de útil em nosso site.

Nós temos algo de bom para você, ainda mais interessante do que um PPS.

Como colocar fotos e como publicar na Internet um álbum de fotos, vídeo tutorial

Eu espero que você não se importa a maneira nova e divertida em que você respondeu Webdan.

Pare de esperar para nós.

Webdan por favor me de ser solidário com aqueles menos experientes, você não sabe que tudo desde o início.

Iniciante visitante vem a nós e quando vi tantos tutoriais desanima, não sabe para onde olhar primeiro, com certeza ele é fácil de usar motor de busca ou categorias suspenso, mas talvez as pessoas não sabem o que fazer.

E o Google é fácil e encontrar algum, infelizmente não encontramos em romeno, para que as pessoas nos pedem ajuda.

Vamos mostrar um pouco de compreensão dos iniciantes, éramos todos novatos.

Parabéns Corleone agradável e bom para colocar minha cabeça no 10 nota

Procurei os meninos por um tempo para saber que nem todo mundo é fã de Xardas lá e também tem gente inteligente, mas a maioria deles são BUBUIE. Eles chegaram a se contradizer, na verdade não percebem que se pode estar logado e como administrador por exemplo para entrar como apoiante daquele menino !!

você ainda tem muito o que comer até chegar a este nível de hellsoft com este site pobre corleone e tirar água do banheiro 🙂 Boa sorte

Bom tutorial, eu assisti do começo ao fim, e eu aconteceu algo parecido com um keygen mas agora um ano 2, então não abra qualquer arquivo que pareça suspeito.

Constantin Necula (Corleone)

Eu tenho uma pergunta sobre o programa apresentado. Estou linux usuário.

Que chances faz um usuário que usa esse programa para inserir um computador que tenha o sistema operacional Linux?

Eu não acho que ele tem uma chance ...

Não pode haver nenhuma dúvida, este Corleone suave é apresentado para a plataforma Microsoft Windows, este programa não pode ser executado no linux.

Em outra notícia saber que o Linux pode ser espionado Maiu muito bom se você der a alguém o acesso ao seu computador, por isso tome cuidado em cujas mãos deixe o computador.

Um usuário Linux experiente não precisa de mais de 2 minutos para "preparar" seu computador.

Preste atenção aos servidores FTP, mesmo se você instalá-lo você tomar muito cuidado nas configurações.

Preste atenção a servidores SSH, se alguém souber a senha de root, quando você instalou o servidor SSH pode assumir sem qualquer problema o controle total de um sistema operacional de computador Linux.

Nem linux não estão a salvo de hackers, posso dizer que, em alguns casos, você pode ir mais rápido no Linux do que no Windows, no Linux realmente não são vírus, mas isso não significa que você está vulnerável de outras maneiras.

A segurança é tão importante em Linux e Windows.

Eu postei esses tutoriais por Corleone para mostrar aos nossos visitantes que nenhum vírus ou trojans são o único problema quando se trata de ameaças.

Na minha opinião o fator humano irresponsável ou mal-intencionado é mais perigoso para um sistema de computador.

Olá,

Tenho gentilmente se eles poderiam fazer tutoriais em pacote Office (Excel, Word, Acess ..). E eu quero agradecer a fr por nos ajudar a aprender a usar certos programas de software que facilitam a vida ..

Corleone mas também quero fazer uns testes com este software "Remote Control3.0" que tenho um disco rígido de 40 GB e coloco no PC caso alguém roube documentos e outras coisas do meu computador ou os apague Ah, mas quero fazer alguns testes, você poderia carregar esse programa ou mandar para mim por e-mail porque quero deixar claro que não é mais perigoso e encontrar uma solução porque não consigo encontrar na net. você pode ajudar ???

e talvez haja uma solução para software que não seja a cobaia :))

Vamos tentar não promover este site, os custos de publicidade, foi mencionado no tutorial, eu acho que é o suficiente, as pessoas vão continuar a partir de agora.

Por favor, escreva acima da busca para: Microsoft Office, aperte enter e você vai encontrar um tutorial! Eu espero que você vai ajudar, boa sorte!

Depende do que você quer apresentar em um site, o seu só vai ser bom pelo fato de você encontrar otários que botam focinho e ... não tenho muito a criticar, pelo menos você sabe muito bem 0 + 0 só pode ser igual a ... conto com você. Mas para todos que acreditam em você eu digo a eles uma vez que o programa é gratuito, não tem partes ocultas, não tem cavalos de Tróia porque você não tem na seção dawnload botão de download para escrever assim "programas criados por aquele jambilici "Não que ele diga que não é dele ou blá blá blá blá. É o programa dele que ele não reconhece porque foi colocado na posição de um cretino que não sabe assumir responsabilidades! Ele muda o radmin, coloca um buquê de flores, não é o que diabos você está lambendo e está pronto, o grande jagardel está vendendo cld.

Então, o que eu não sei não saltar, seria injusto para informá-lo que eu não sei o Linux a partir de um putzin difícil do que a minha virtual.Parerea: Você buracos!

Aí sua barba vai crescer e você vai ficar velho até que eu dê esse programa de busca pode poate te comer mal

este tutorial é estúpido ... Proponho aos administradores que se documentem ... e não falem besteiras ... e para os fãs que aprovam este tutorial ... você também aprende umpik;) por que Xardas quer prejudicar tudo o mundo??? ps o programa é por dinheiro… e não força ninguém a comprar… ..quem quer bem quem não…

Curiosamente tutorial!

Pode-se dizer que tudo tem um preço, você quer espionar outro..você quer ser espionado ... Na minha opinião a solução seria instalar o software espião em um pc de instalação nova, onde não haja nada de interessante para você. aquele que eventualmente tenta espionar você ... ou melhor, uma foto com um nome interessante e um vírus dentro que vai fritar seu disco rígido sem o direito de apelar ... 😀

Quanto aos da lista… provavelmente essa lista é só poeira nos olhos, pois o programador quando você abre o pc e se conecta a alguém, ele “vê” todos os movimentos que você faz de qualquer maneira, e recebe informações sobre o que ip- Você liga ... De qualquer forma, pelo que vi, há tantos avisos e confirmações que precisam ser dados que é muito difícil, e só com conhecimento de causa, você pode cair na armadilha.

Pt. admin: eu notei há muito tempo que me foi negado o acesso ao site, provavelmente porque eu tentei ver um tutorial que não funciona do que o som (como sobre w7) e não saber o que é vb, eu tentei vários navegadores e pode pedidos um pouco sobrepostas, eu não sei, a idéia é que eles não podem entrar na casa, basta procurar no google e clicar no link ..

Então, eu estou indo para o trabalho no local, bem como para casa, de casa para trabalhar para resolver o problema por enquanto persista.Mentionez como nós trabalhamos DHCP, IP estático em casa.

PS O meu era para ser o primeiro comm, mas é o século 78, porque eu escrevi isso no trabalho, mas eu mandei-o para casa ..: (

Sim, eu penso eo que você comê-lo em algum lugar? em seguida, arranhar e ensinar a seus pais para usar Team Wier ..

E para os perdedores que dizem que o site contém vírus, por exemplo: (Santa Corleone) ... não importa se você é esperto!

Ok fazer algo sobre ele e me culpar, só muito DJpala já que as crianças vão contradizer você diz que é livre quando está em bani.Voi Vocês são enviados para gascanu isso?

Corleone dê-lhes paz ... ficou claro que se você os sacudir e fizer um anúncio ruim para eles (você revelou que o software deles também contém aquele servidor de instalação automática, que não tem lógica ... exceto a intenção de espionar você ...) e eles perderão clientes em potencial, saltarão sobre você para defender seus negócios ...

Isso mesmo, mas não ofendi ninguém e, mesmo que o faça, farei isto por bom senso, por isso não tenho medo deles. Tudo o que podem fazer comigo é tirar os meus bois da bicicleta ou crianças de tziava ... não temos nada a ver com essas pessoas ... pulam como uma concha quando o falcão se aproxima. 🙂 🙂

Você tem sido para ela novamente. Parabéns Corleone!

onde você vê que discordamos 2 software está disponível em versões gratuitas que é a de você e que é encontrada em toda a rede e um sobre o dinheiro, a terapia não privado está disponível na internet que você compra de Xardas e não contém o servidor

quanto ao n00bii que comenta ... sem comentários

[[ser um hacker é um sonho ……… ser um hacker é um pesadelo.]]

Divirta-se

Você ainda tem a linguagem halal do mirc, da esquina do quarteirão ... imagino que tipo de aspirações você tem e que tipo de jaxorel você é ... aliás ... um de vocês disse acima que se falarmos mal de “boschetu ... desculpe chefe ”Atenciosamente, o patim rau !! Ainda estou esperando ou ...? ele se esqueceu de mim =)) (Acima falei mal do seu "patrão", deixei um comentário sobre ele, e vocês como flechas e cachorrinhos deveriam mandar pra ele as palavras feias como fizeram até agora, vocês são flechas ou cachorrinhos?)

Adrian lê abaixo …….

Aha… você estava se referindo a mim desde que citou Corleone… então .a quem você se referiu no final ??? =)) Você tem emoções, eu entendo você perfeitamente, é natural ...

Eu não sei o Linux, o Windows realmente não, mas pelo que ouvi neste site e pelo que eu li no outro, o Linux é completamente diferente do Windows. Acho que o autor desse programa deve fazê-lo novamente para trabalhar em Linux.

Por que você deve usar esta linguagem limitada, parece que você não pode mais capacidade intelectual na estrada quando você deixa o mundo do seu bebê.

Eu não posso aprovar a si mesmo a partir de agora.

Uma delas é uma discussão sobre o sólido e o outro é para começar a quebrar as figuras por trás do teclado.

Odeio a ofender todos vocês pessoas neste site.

Jok3r… ateou fogo a si mesmo com essa linha (ser um hacker é um sonho). Não entendo o que os fabricantes ganham com isso. Para roubar ou apagar os dados de crianças simples que são roubadas por esses programas falsos. Se você ainda tiver grandes hackers (parasitas infectados), quebre a madrinha ou outras empresas maiores!

GG Corleone!

Mr. j0k3rul se você compartilhou alguma coisa com alguém por favor expressar-se em limites aceitáveis.

Eu não entendo por que o atacou por isso, se ninguém é culpado de nada, pode ser muito agradável para enviar um e-mail com argumentos destinados a contrariar as declarações do Sr. Corleone no tutorial.

Eu acho que saiu muito homem da caverna, você tem a coragem de sair e você fizer isso, é bom lá fora!

A refutação dos argumentos esperados!

Você ouve que bro: Controle remoto por Xardas.

Quanto estilo ... quanta delicadeza ... quanta modéstia!

Windows7 por Bill Gates.

Bem, quero tirá-lo do nevoeiro e dizer-lhe que aquele programa é tirado daquele azorel tirado por alguém que pagou por ele alguns euros mas ... não faz sentido discutir este assunto. Este site não pretende traga insultos ou acusações a qualquer pessoa. Quero dizer-lhe que tenho que argumentar com o que está escrito ou apresentado aqui, além disso, posso iniciar uma determinada ação contra ... e se eu não tiver tempo agora para tal, garanto que alguém o fará. no seu site tem muitos que compraram o programa daquele azorel e descobriram que tiveram esse problema (claro depois de ver o que apresentei)

PARA JOKERU um verdadeiro jaxorel não perde tempo quebrando ids como você e construindo o país só com palavras e sem atos !! um verdadeiro jaxorel não arrisca sua habilidade e liberdade "pisando" nas p-curas de crianças inocentes, pessoas não qualificadas, verdadeiros jaxorees têm outros propósitos muito maiores e mais profundos, exatamente o que foi dito no texto do comentário que muito provavelmente não você lê, um jaxorel é um articorporatista, mesmo que não hackie o PC de um simples cidadão, você não conhece o termo e a noção de hacker, você é apenas um jaxorel, não um hacker !! Você é uma criança que sonha lindamente demais, e quando acordar, vai acordar em algum lugar atrás das grades colocadas em uma janela que você não vai nem chegar ao topo, aí é o lugar daqueles naquele site infectado cheio de crianças entusiasmadas da “arte de ser jaxor” !!!

sem links !! .................. ..

Isso é HACK!

Eu acho que você exagerar o título deste tutorial Corleone mha

É um trojan perdido que não foram capazes de criar a partir do zero!

Para aqueles que vendê-lo são apenas um nome: script kiddies

TeamViewer só os fãs de Bill Gates e 10 anos as crianças usá-lo ao tentar consertar o outro eu não sei qual é o problema no yahoo bagunça.

e corleone ... não vou mandar ninguém ... apenas k usei esse programa para algumas coisas há algum tempo, quando era indetectável 3.0 ... e realmente me ajudou muito ... agora nush o que aconteceu com essa versão ke detectável e continua falando o mundo do mal ... mas parecia 3.2 que eu garanto que você veria o quanto ele pode fazer e como seria fácil você ficaria surpreso ... e você não comentaria, veja Deus, você será a vítima do criador :))

O verdadeiro "hacker" é Adrian…. agindo da "sombra"

Fico feliz que o mal seja contrabalançado (neste caso por Corleone), uma reminiscência da batalha entre o bem e o mal personificado em Star Wars pelos 2 Jedi. A primeira coisa que penso é perceber que Xardas caiu do lado negativo da força enquanto Corleone é um jedi cooptado pelo lado positivo da força ... um jedi de computador, claro, como aqueles que fazem esses tutoriais

Acho que foi escaneado com virustotal. Se você disser que a versão mais recente é melhor, pode ser ... Assim seja ... mas por quanto tempo até que seja enviado para escaneamento ou até que alguém encontre algo chichite e ali e …… ..

Você deve saber que neste site você acabou de aprender as coisas e utile.Inainte a apresentação de um programa na frente de você que o programa é testado, tentou até mesmo por quem faz videotutorialul.Dativa perceber que isso não é algo que qualquer um faria danificar o seu PC a partir de palco para idéias de palco e videotutorial é um longo caminho, o tempo, a despesa Portanto tente alguns até mesmo se um dos autores criticam os limites do comum simt.Numai facetio que não trabalha, não erra!

desculpe, eu quis dizer que "Xardas" é o verdadeiro hacker agindo nas sombras …….

Espero que você não se importe, mas você meio que se deu bem com o seu ip. Ninguém mostra o próprio ip. Não importa o quão bom você seja, você não faz nada além de tantas crianças para provar isso você é vulnerável. e eles terão sucesso se insistirem. ainda mais porque você está neste site, pelo que você faz você dificulta o trabalho deles, mostrando aos iniciantes como se protegerem deles. sobre o hellsoft o site é limpo, não ele tem infecções se você visitá-lo e pronto. esses sites estão sempre limpos (é uma questão de honra entre os ladrões?), mas se você ficar muito tempo neles, certamente os "blackhats" irão testá-lo para ver como você está com a segurança. Desejo-lhe boa sorte e continue o excelente trabalho que realiza.

Mais gente terminalmente boa com absurdos !!! Eu vejo desertores em todos os lugares jogando coisas na sua frente como "você vê que estou com seu ip ... você quer que eu te deixe sem a rede ???" Eu morro quando ouço essa frase ... então se você tem o ip o quê? Você acha que ser um hacker tem tudo a ver com saber o ip da pessoa que você deseja hackear? Principalmente porque agora mais e mais empresas oferecem ips dinâmicos, que mudam toda vez que você reinicia seu pc ou conexão de internet (por exemplo RDS) então em vão te dou meu ip agora, se eu der um reinicio no pc tenho outro… e ?? o que vc ta fazendo com esse ip que tem ?? Não seja mais criança e não dê ouvidos a todos os "habilidosos" e a todos os jaxoreii, para descobrir meu ip não precisa ser hacker, qualquer um pode descobrir um ip !!! Se você descobriu um ip, não se considera um hacker !!!

Para aqueles que querem ser hackers:

1) devem aprender mais sobre o PC.

2) Certifique-se de aprender com os melhores.

3) Crie o seu próprio software e outros documentos para os outros para não cair no lugar.

4) Mesmo que você seja impertinente, você deve ser sério e não alto.

Ou melhor você ficar sensata não ganha nada com isso.

Respeitar e ser respeitado.

Não se preocupe, eu sei o que fazer, em termos de ip vai ter que comprar mais lâminas de barbear, que será barba antes de eu quebrar em me limpar esse site não cria Cooke, e depende de que tipo de bolinho , eu estou feliz que você gosta venha por aqui!

De Adrian para Xardas de uma maneira enquanto milhares de anos que seria necessário para fazê-lo Jaxorel! Se citando erro altu acredito em você, para que você não fez do que levar a minha dor de dente, você me fez rir!

Necessariamente quero esclarecer algo muito importante.

Cookie não é um vírus ou malware de outra forma, qualquer site atualmente usa cookies.

Quando você entra no yahoo mail e marca a caixa com "lembre-se de mim 2 semanas", então um cookie entra em operação que o salva da desagradável tarefa de digitar a senha todas as vezes.

Foi apenas um exemplo do que um cookie.

Não biscoitos mais assustados para que eles não são ruins.

Outro exemplo que não está relacionado ao computador, mas pode ser algo como um comportamento de cookie, quando você entra em um bar e pedir o garçom uma cola, se você vir alguns dias em uma fila que bartender vai lembrar de você e não vai pedir cada vez que você bebe, por isso é com cookies.

É claro que os cookies são mais complexas e são projetados para segui-lo enquanto você visita uma loja online para atendê-lo com publicidade segmentada em seu perfil, não isso não é uma coisa ruim, qualquer loja online séria usa essa técnica.

Todos os cookies de uso: Google, Yahoo, YouTube, etc.

Espero ver as coisas com outros olhos a partir de agora, pelo menos em relação aos cookies.

Se você é mais paranóico por natureza, você pode configurar seu navegador para limpar todos os cookies no final de cada sessão, ou seja, cada vez que você fechar o navegador, mas vou dizer mais a perder do que ganhar, é em última análise, a sua escolha.

Por favor, dak você pode colocar na "garganta" tal prog para contar a verdade sobre esses 2 lei Hackers que saem matam recebem ... MAIS DETALHES sobre Hacker na verdade eu quero a verdade que ninguém ousa TUPEU dizer ... app após o clipe de nariz quer fiu hacker… .BRAVO VideoTutorial… datileo asa merita

Outra coisa que acho que tem a ver com hackear de cima (do presidente para o último ministro) ... a verdade vai sair uma vez ... ANTI HACKERS

Normalmente vamos perder conexão será feita mais difícil, eu só se referem ao que é mantido em um site ou que o site que tem sobre si.

Nós não tentamos ser "anti-alguma coisa", eu só apresentou um tutorial sobre o que acontece.

As pessoas precisam saber de tudo, acreditamos que é importante para o usuário de ser informado.

Não temos usuário concorda que o computador quebrado que não pode vir até nós, brincando .....

As pessoas ainda não entender tudo o que está errado com o mundo do PC foi criado por algumas pessoas.

O primeiro inimigo do computador é o homem, até mesmo o vírus mais miseráveis do mundo pode causar mais danos do que um usuário mal-intencionado.

Não se esqueça que os vírus e tudo de ruim em TI também é criado pela mente humana, todos os seres humanos!

Gente, eu tenho um problema com NÃO ME menu de Q-Flash BIOS aparece, mesmo se eu tiver uma BIOS disquete NOVO, porque você não sabe? Por favor, se você poderia tomar outra TOTORIAL COM BIOS FLASHUIREA outra maneira, se possível!

Bem, nem todos os vírus de usuários registrados está criando mal-intencionado?

Quando eu era jovem, eu pensei que é o suficiente para que você se torne comp hackers, agora eu entendo o que você precisa saber muito bem e planejando fazer um vírus ou trojan.

A propósito, e se você falasse em um tutorial sobre linguagens de programação e como criar esses programas… ???

Você deve saber que ainda há um problema com o ip. Aqui está um exemplo: algum tempo atrás estávamos trabalhando em um clube de rede, a parte de serviço, manutenção de estação e tínhamos colegas mais jovens que falavam uns com os outros que se perguntavam mir Quando não podiam de nervos, eles descobriram o ip "/ whois" da outra pessoa como se .. e sem muito cuidado eles o inundaram enquanto ele estava cutucando ele ... eu imediatamente vi como as perdas estão ficando maiores e no final ele não respondeu nada ... ele caiu a net..Eu entendi que 2-3 horas… Claro que a “diversão” às vezes era penalizada por bloquear o servidor e descobrir de qual estação ocorreu a inundação..mas o estrago já estava feito… e a falha recaiu sobre o cliente que provavelmente foi naquela estação .. Eu não estava muito interessado nessas coisas, mas estando lá eu as vi .. Claro que isso era possível porque "o outro" só tinha uma boca grande, mas ele nem sabia esconder a sua posição. no mirc ... Estou convencido de que essas coisas ainda são possíveis .. Também vi como quebraram sites com a ajuda de alguns "Explorações", mas só pararam para trabalhar, não sabiam o que fazer a seguir e não havia interesse, apenas imprimiam e gabavam-se para os outros… que conseguiam mais do que isso…

Não parece para você porque você provavelmente tem um PC ou melhor, uma placa-mãe mais antiga e não tem suporte para Q-Flash, o método para você neste caso é mais delicado e não posso explicar em um comentário, você tem que formatar um disquete no MS-DOS blá blá inicializar a partir dele… pesquise no google também você encontrará uma documentação!

Oi jack. Para fazer um UpDate no BIOS ("piscando" como você diz) você tem que estar muito motivado. Atualize o BIOS apenas se a placa-mãe precisar necessariamente de uma atualização do BIOS. Eu sei, por exemplo, para reconhecer um o componente que você tem certeza que funcionará após o flash do BIOS.Outro detalhe importante é a versão do BIOS com a qual você deseja fazer o flash do BIOS (não é a mesma versão), e o mais importante que este versão para ser válida apenas para sua placa-mãe. Caso contrário, você corre o risco de destruir sua placa-mãe e alô ... você pode jogá-la no lixo. É bom supor que você levou tudo que você precisa e como deveria e deseja atualizar o bios. Para isso recomenda-se que o computador seja alimentado por um soquete interruptível, pois se o computador desligar acidentalmente durante a atualização do BIOS: você pode jogar sua placa-mãe no lixo. Bem, entre no BIOS e configure a inicialização para ser feita depois disquete. Salve e saia do BIOS. Depois que o computador for reiniciado, digite od disquete inicializável a partir do Windows 98 e deixe-o fazer seu trabalho até que o cursor “A: \ _” apareça .Após este cursor aparecer, insira o disquete no qual você tem os executáveis e outros arquivos necessários para atualizar o BIOS. você inseriu este disquete com os executáveis escreva o comando "DIR", que está na sua tela estará o cursor "A: \ _" e em seguida escreva o comando "dir" e pressione a tecla "enter". Após pressionar enter "Você ouvirá um ruído porque está sendo lido do disquete e todos os arquivos e executáveis que estão no disquete do qual você deseja fazer o flash do BIOS devem aparecer na tela. Você olha com atenção para ver quais o executável que precisa ser executado para atualizar o BIOS, e que é o arquivo "bin". É difícil explicar em detalhes o que você tem no disquete a partir do qual deseja atualizar o BIOS. Mas se o seu computador não consegue arrancar a partir da disquete, então existem programas que "transformam" as varas numa imagem de disquete. Não, sucesso e espero que esteja bem, masse te atormenta atualizar o BIOS então "saudades dos lírios", sugiro que fiques calmo…

Concordo com webdan, o maior perigo para atualizar a BIOS é desconectar o seu poder, e se você tem um problema de bios suspeito melhor deixá-lo sozinho ..

Eu usei esse Q-flash, eu fui em métodos clássicos e bati (até agora ..: D) qualquer pc ..

Eu faço o seguinte: Eu fui no site e procurou o fabricante da placa-mãe e BIOS do flash programa ùire .. Eu mesmo encontrei o programa de flash placas de idade que corre a partir do Windows (WinFlash) Isso depende da BIOS (. Award, Phoenix ..)

Então, se você encontrou algo parecido WinFlash é perfeito, eu vou no Windows, e ter o arquivo com extensão. Bin é propriuzis bios .. e você tem que salvá-lo no ambiente de trabalho ea execução WinFlash para dar lugar a isso ..

Basicamente, se o BIOS está errada, ele vai e você vai notar que a tentativa de instalar a versão errada, mais ele permite que você faça uma cópia do BIOS antigo no caso de você decidir reintegrá-lo novamente mais tarde.

Se você não encontrar este utilitário como o winflash, mas apenas o awdflash, digamos ... isso só funciona no DOS. Neste caso, você formata (no Windows XP, clique com o botão direito em Disquete, Formatar ..) um disquete com a opção "Criar disco de inicialização MS_DOS" após o qual copie o utilitário flash e o arquivo .bin para o disquete

Tem certeza buteaza seu PC a partir de disquete, coloque o disquete e arrancar o seu PC, e espere até que o prompt aparecer, em seguida, escrever para: AWDFLASH.EXE bios.bin

programa é iniciado, verifique se o BIOS que deseja gravar ele se encaixa a sua pensão e pergunta se você tem certeza que você quer .. e antes disso, se você quiser salvar o antigo.

No disquete, você deve copiar os 2 arquivos diretamente na raiz, não nos diretórios, caso contrário, você terá que fornecer o caminho completo para esses diretórios e ficará complicado, e as extensões devem ser escritas. Eu só escrevi aqui como um exemplo "winflash", "awdflash" talvez o que você encontrar tenha um nome diferente e depois você dê o nome apropriado. Além disso, a bios tem um nome emaranhado, mas no final sempre tem a extensão .bin. A bios tem vários componentes, o programa pode perguntar quais áreas você deseja piscar, em princípio se tudo atualizar escolha tudo.

Boa sorte!

OBRIGADO

Estou satisfeito MSI: K9AGM3-FD AMD 690G chipset, SOCKET AM2, uma ação CAM Velho + 4400, e quer SAI fazer uma correta como BIOS que poderia apoiar um AM2 CPU + PHENOM, espero que ele vai trabalhar no conselho de meu LAT DAT Graças

Eu procurei por seu conselho eo método não funciona o que eu descrevi, fiidcanu tem utilitário flash no site, só BIOS Update., Você provavelmente deve ir com isso q-flash.S flashuit poderia ir marcou biosu (é Ami) para um utilitário. biosuri Ami, mas é melhor Baixe aqui http://www.msi.com/index.php?func=downloadfile&dno=4862&type=utility

é um utilitário para atualizar o BIOS on-line, provavelmente é algo como winflash.Eu eu não posso instalar-me para testá-lo muito mais, para ver o que menus / opções seria, porque eu tenho a placa básico, e muito provavelmente não vai ..

Sente-se apertado e não atualizar a bios nada! soket AM2 não é o mesmo com AM2 +, em conclusão, a placa-mãe não suporta uma base para soketu AM2 + diferem em tamanho e resolução! AM2 + não vai entrar em vigor para AM2! Você deve comprar outra placa-mãe!

Eu não quero ser ruim, mas ..

Soquete AM2 + é um soquete da CPU, que é o sucessor imediato à tomada AM2 que é usado por vários processadores AMD Athlon Tal como 64 X2. Soquete AM2 + é um mid-migração da tomada de soquete AM2 um AM3Quando é compatível com o soquete AM2, para processadores projetados para soquete AM2 Esse trabalho no soquete AM2 + placas-mãe e vice-versa.

tomado do wikipedia .. eu colocá-lo arder ..

Obrigada me ajudou

Obrigado pela correção, eu sabia que se vai, eu nunca tive AMD, mas o meu conhecimento vai, bem ... cometer erros, isso é ... eu estava mal informado, ninguém sabe tudo, bem, isso é mais justo! !

Com licença, por motivos diversos (dia inquieto e nervoso) escrevi sem querer que “Para isso é recomendável que o computador seja alimentado por uma tomada ininterrupta”. A fonte deve ser ininterrupta, portanto não entenda mal fonte deve ser ininterrupto.

Não tem problema, nem eu, nem eu trabalhei com procesoare.Nu também quer dizer a configuração do seu PC em casa, de modo a não provocar uma hahaiala geral ..

Como complemento, tudo o que diz que AM2 / 2 + não é compatível com AM3 (número de pinos diferentes) como AM2 e AM2 + são compatíveis e que os fabricantes já incluíram em biosuri MB (ou atualizações) para as mudanças. AM2 +, mas azar para Jak, os da MSI disse que seus conselhos não são compatíveis AM2 / AM2 +.

Assim, de todos os produtores, eles foram encontrados para ser gica contra ...

Meu palpite ainda seria o homem para fazer atualizar o BIOS, para emprestar a partir de algum lugar um + AM2 e ver como / se funciona .. ou se ele ainda está decidido a comprar AM2 +, e se não funcionar, então optar por um outro cartão o ...

Eu admito que eu joguei com focul..dar onde fonte UPS ..

Ou atualizar seu propriuzis dura alguns segundos, você pouca chance de tomar o poder, mesmo assim ..

Então, no final, eu estava certo! 😛 Eu também por causa disso eu disse que não funciona porque eu sabia que os MSIs são mais fedidos, eles sempre puxam para baixo em vez de mirar para cima. Em laptops eles são ótimos, têm bons produtos, mas no desktop eles são muito mesquinhos, só que deixei de mencionar o motivo, é minha culpa ... pensei que isso fosse conhecido.

Eu não me importo se eu tenho a última palavra, mas ... você disse que há uma diferença física entre os soquetes AM2 e AM2 +, de nenhum número de pinos, enquanto aqui diz claramente que não há diferença física entre os dois, apenas o soquete AM3 é diferente (em outras palavras, um AM3, não "cabe" em um soquete AM2 / AM2 +)

O problema da MSI é que não prepararam as placas para AM2 +, acho discutível, talvez o artigo da wikipedia seja mais antigo e nesse meio tempo os da MSI acordaram, talvez em algumas placas produzidas pela MSI, funcione em outras não .. são muitas opções, é por isso que eu disse que vale a pena tentar cara .. antes de colocar o dinheiro em outro tabuleiro ...

PSDau explicações adicionais (entre parênteses), a idéia de que todos os usuários a entender o que eu li aqui, e os menos iniciados, para que não só a resposta direta.

Espero ter sucesso, se você não ler, uma vez que é mais o que eu escrevi e eu sirestul, leia para entender

Nem eu nunca quebrou uma placa com atualizações de BIOS, e eu não faço normalmente quando eu updade doresc.De BIOS, placa indiferend eu comprar um no-break para se certificar de que eu não terá surpresas

Bem, olha como eu sou fleshuit a BIOS a partir de janelas, mas não foi interrompido nustiu loat atual por que não completar tudo feito como uma boa .Partea foi que BIOS física não foi colado a bordo, foi no soquete aqui cidade para mim é um bom menino trabalhando em uma estação de computação foi até sua mãe e reescrito (para colocá-lo para fora do soquete na placa-mãe, que tem slots diferentes para diferentes tipos e milhas reescreveu) .Enquanto a placa ido mas não este cauza.Cu algo estranho jogo, você tem que leptop bateria escapar de você, mas o que você faz se você não escrever bem ????

Eu cometi o erro de me enviar via e-mail quando um novo comentário e não sei como tirá-lo. Eu posso ajuata alguém?

Onde você marcou, você tem a opção "Gerenciar sua Conta" a partir daí você gerencia sua própria assinatura, se quiser receber mais comentários, se não não, não prendemos ninguém à força, estou brincando é claro

Você tem opções lá.

Dê-me uma resposta para ver se você fez ou não.

Que eu vim pronto para remover. Obrigado!

Bem, se você não escrever CMOS completos só será executada rotinas e sub-rotinas escritas complet.Adica, a placa-mãe pode correr, mas você não reconhece RAM e reinicia-los (e não "ir" em), se você ela não reconhece RAM você reconhece o controlador para EIDE ou SATA e reinicia etc.Eu Patania vi isso em outros, de modo a viver.

Eu vi que o BIOS é composta de várias partes parecem ser 3 ..

O programa pede-lhe que partes você quer escrever, talvez, sob certas condições vai uma parte antiga com 2 novas peças ... mas parece bobo para anotar apenas a metade, especialmente quando você não sabe qual o papel que cada lado ...

Neste caso, você não sabe deixá-lo fazer isso .. mas de qualquer forma a minha opinião é que você não escreve seu cheque tudo o que você escreveu apenas metade da parte nova não era "compreender" o antigo, e deaia aconteceu assim ...

Ok, você queria escrever algo, mas você não deixa a parte nova da parte antiga da terceira parte do segundo. Você foi legal ...

Você sabe escolher o seu hackerye :)) :)) :)), por quanto tempo??

Wed mia gostou deste vídeo tutorial, e não rir como este comentário Corlenone videotutorial, você verá um vídeo tutorial você fator como você apresentou, bv Corleone, que chear mia gostava, mas eu tentei fazer isso no linux foi bv, parabéns: D

Bem, não, e você agora .. tinha um desenho, esboço alguma coisa .. ::)))

onde controle remoto software de download 3

É óbvio que você não tinha paciência .asa não terá hak teve a paciência não niciodata.Daca ter perguntado isso, pelo contrário, você teria visto que não é o propósito do tutorial que você apenas correu vezi.M tentar sal uma vez!

você sabia que o xardas é na verdade um fraudador ??? o programa não é sua própria criação e só é modificado… o keylogger só adquiriu uma licença e pode ser modificado ao seu gosto…

Este bebê não é um grande hacker, na minha opinião

Eu link ainda útil para confirmar minhas palavras, mas eu vou voltar ...

Naturalmente, ele está em toda parte, eles roubam código-fonte ou aplicações de mudança no sourceforge.net anônimo.

Estávamos também pensando em dar alguns exemplos dos famosos produtores de software contábil na Romênia, mas não queremos fazer inimigos, essa guerra não serviria a ninguém, digo guerra porque, "cara" quando vê sua posição ameaçada e ganhos especialmente consistentes de contratos com o estado, ele também é capaz de assassinar.

Esta é a Roménia, a viver em um continue furaciune, alguns sites na Roménia, que cria conteúdo exclusivo e consistente pode ser contado nos dedos por eles e nós, é difícil para nós competir com sites como Xerox desenhadas, eles tomam o conteúdo para fora e, em seguida, traduzi-lo e dar-lhe massa em seu site.

Não vamos duro para ganhar dinheiro na Romênia, o mais difícil é a coluna vertebral.

Olhei para clipe no controle remoto 3, mas percebi algo como ele mudou a senha do momento que eu vi que em exposição no UNDOWS EXZISTA útil arquivo de senhas ALA CHANGE aquele em que você tomar para mudar SI YO POR FAVOR AJUTAMA

Nós não podemos ajudá-lo, porque esse não é o objetivo deste tutorial, mas como é que vamos evitar, nem como usá-lo e como alterar a senha, embora tenha sido mostrado como fazer isso, é melhor que você não entende, ficar longe de estes software que vai piorar, por favor, não brinquem com fogo você se arrepender! Seu trabalho, você foi avisado!

muito para mudar email control.la.distanta.3.dar senha não sair porque não incentivar o uso deste software

sim interessante saber! mas ainda é uma hipótese! Tenho o computador básico com tudo o que preciso e tudo que montei e quero entrar com este programa, que como você diz vai me fazer espiar também! então… eu vou na loja, calculo 600 lei, coloco as vitrines e o programa nela e quem fez o programa fica me espionando, dói no basquete porque não tem nada a ver :))

ps era uma suposição, uma vez que fazê-lo

Cartões tuturial muito agradável e muito útil

Bai nene eu amo este site, mas não o Omu que fez este tutorial.

Olá também ajudou muito eu tinha que fazer algo que eu tenho sido vítima de um tal programa

Olá eu quero agradecer-lhe por tudo o que você está fazendo aqui vocês parabéns válidos quero agradar a mim mesmo é realizar um tutorial para apresentar como podemos esconder um arquivo {servidor} numa imagem que a abertura de imagem executando esperança Eu entendo que agradeço faut

Quando você escreve um vírus tem a opção de dar um ícone para um look! Você quer uma associação com jpg. pode bli8nda alguma coisa, mas você deve saber exatamente o que você quer.

Olá! Por favor me ajude !!! Também sofri com tal caso, a saber: um amigo me trouxe um pc para instalar o sistema operacional e outros programas ... conectei aquele pc a um rowter com várias entradas sendo uma das entradas conectada a um pc que funcionava na rede de computadores o pc trazido pelo meu amigo estava cheio de trojans, backdoors, spy ... etc então decidi formatar o sistema dele não pude fazer nada para formatá-lo, eventualmente consegui Formatei com a ajuda de um windows 7 montado em um pendrive bootable apenas a partição onde está para que houvesse alguns dados na outra, quero que me diga o que aconteceu porque alguém depois de algumas horas desses eventos assumiu o controle do outro pc que foi no rowter na rede ??? e por favor me diga uma solução um software que não permite mais esse hack. Agradeço antecipadamente!

Eu preciso do seu amor direito de não dirigir MICHAIEL PESQUISAR GEORGE!

bravo

Um tutorial pode se curvar: D e se ele pode mostrar-nos a todos como fazer servidor indetectáveis arco pls obrigado antecipadamente :)

Infelizmente, haverá um tutorial aqui videotutorial.ro também corte e não promover a pirataria! Colreone tutorial mostrou algo diferente e você tenha entendido mal, mostrou como podemos evitar para não criar esses servidores! Se você quer ser jaxorel só saber onde você quiser, mas aqui você vai aprender corte de sempre!

Huh, todo mundo quer estar na l33t hax0r3li um hacker nunca utiliza um software projetado por alguém.

Pegue e leia

"Http://catb.org/~esr/writings/unix-koans/script-kiddie.html"

tutorial fraco. Eu não quero ofender ninguém, mas para se sentar 30 min para assistir, demais! poderia explicar 10 min max! e as explicações muito misturado!

outra coisa, ptr autor: fuckoff.exe apenas aquele pequeno programa instalado. outro, svchost.exe é um processo do sistema. Pesquisar no Google. este svchost.exe vai encontrá-lo lá desde a instalação do Windows.

O fato é que todos os programas deste tipo (Prorat, Optix, SubSeven ..) escondem sua verdadeira identidade sob nomes comuns como svchost.exe .. Além disso, alguns nem aparecem no gerenciador de tarefas. Daqui você pode facilmente tirar a conclusão que esse programa é mais para uso didático do que para ser realmente útil. Qualquer pessoa que já olhasse o gerenciador de tarefas veria aquele filho da puta ... e você não precisa ser um especialista para perceber que algo assim, e com então nome, não tem nada a ver aí ...

Saúdo todos vocês aqui presentes… vocês dizem que não está ok para usar este programa mas vejam que eu precisaria dele para usar… e digo porque o pc eu conserto o pc e para manutenção ainda o tenho para qualquer pequeno defeito Eu tenho que correr para casa para x pessoas e deixá-los fazer algo que ele realmente não conhece e diz que é minha culpa ... então eu tenho que ir, cara porque ele não deu dinheiro ao homem. Mas se eu tivesse esse programa, eu seria super satisfeito por poder resolver o problema em casa rezo com o bom conhecimento do dono daquele pc.Por isso seria muito útil este programa e se você entender a intenção para o que eu preciso ficarei muito grato em dá-lo para mim. Eu tenho, mas não funciona, o servidor está infectado e o antivírus não me deixa descompactar no PC. Em uma palavra, gostaria que o Sr. Corleone, que é um excelente cientista da computação, segundo o tutorial que vi, seja muito baseado e sabe, que ele tem que eu vi que ele poderia descompactá-lo em dc ias ser grato. Eu tenho 33 para Não sou criança disso para entrar no PC no mundo, não estou nem interessado em sentar no PC para falar com uma pessoa como eu que odeia computadores quando tenho tempo livre nem quero ver computadores, acredite em mim Não tenho nem PC no meu quarto. Meu nome é iulianzalaru, também coloquei uma identidade sua, Sr. Corleone. Não quero dizer aqui para que outros infortúnios não aconteçam por minha causa ... e se você quiser que eu o sirva com este navio. agradeço..muito obrigada e eu respeito o trabalho que vocês fazem de nos ensinar a evitar os malucos que ficam na net e olham o pc dos outros sem motivo e que não ajudam em nada na vida. OBRIGADO E EU ESPERO UMA RESPOSTA ,,,,,,,, RESPEITO

Olá.

Bem, se você deseja programas para entrar na casa do cliente no PC, você precisa de um "visualizador de equipe". Para usar o visualizador de equipe, você precisa de um telefone para estar no cliente e fornecer o usuário e a senha (talvez na bagunça) , mas você definitivamente precisa da Internet. Qualquer coisa para verificar um monitor é um pouco mais complicada, porque existem centenas de motivos pelos quais um monitor não funciona. Portanto, você pode verificar um monitor para ver como um computador se comporta em janelas usando o programa mencionado acima. tutorial com visualizador de equipe aqui

Não entendo nada, parece muito lento como você escreveu tantos comentários ...

Eu acho que é um prog que, para alguns, mesmo que ajudá-los a controlar a sua ou seja, família, especialmente aqueles que estão longe e não pode tomar legetura com eles e geralmente Keylogger sabe de quem eu estou falando de mim o tempo todo, deixando sua esposa e meninas em viagens e qualquer tempo que não leva um laptop ou um suspeito não ser rastreado ou não sabe o que cred.in delegação chegar a qualquer país onde eles estão oferece quartos com acesso à internet e call.as como para perguntar se eu puder ajudar eu recebo o meu programa para espionar qualquer coisa, mas não familia.pe Além de ser uma boa pessoa com quem você pode discuss'd gostaria de te fazer entender o acordo que eu realmente preciso deste prog do ( repetir) só para a família mea.nu é um filho que eu quero fazer Hakari é sério e eu não aceitaria qualquer coisa para este prog I 40 anos e eu não tenho copilarii.va e agradeço a minha raspuns.id neluspan.o bom dia respeitosamente

me confunde uma coisa se você tem IP dinâmico, você pode ser atacado por esse programa e reinicie você simplesmente mudar o seu IP e até mesmo a cadeia que o velho ip RDS.Deci você entra antes que ele já não está disponível inutil.Chiar por isso, se alguém entra em seu imediar calc reiniciar o perigo desaparece. Você poderia esclarecer esta questão

Você dar-lhe outra reinicialização IP, mas se o servidor permanece no seu PC ala que vai colocá-lo para receber o seu novo novo relatório ip. Você vai precisar de escapar e que o servidor não é suficiente para reiniciar a conexão que você

cada vez mais assustador .. olhar para este tutorial e assustá-lo quando você ver o que posso fazer sem saber :))

(digamos que eu tenha sido vítima de alguém que usa aquele programa) Digamos, se eu não conseguir aquele servidor que fornece meu ip para o "espião", ele poderá descobrir de alguma outra forma (sem ninguém avisar) o ip minha?

Olá a todos! Depois de assistir a este tutorial eu decidi verificar mim e eu por 32 Sistema Fiquei chocado ao ver que eu estou lá svchost.exe. O que eu poderia fazer? Para seguir o conselho do início de seu PC em modo de segurança e só então tentar excluí-lo?

Agradecemos antecipadamente!

Dia na pasta que você descobriu que svchost.exe? Só é permitida em determinadas pastas.

Muito obrigada por respuns! Na verdade, há alto conhecimento no campo, por isso e rapidamente tirou algumas conclusões. Eu li em outros sites e nós entendemos que é um arquivo (um processo legítimo do Windows). Arquivo Investigado é encontrado no Windows System32. PC funciona normalmente, é lento e não reinicia-se.

Eu apaguei nada deaorece ler muito antes que algo interprinde

Feliz Ano Novo para todos! PCs para ser limpo e trazer alegria só no ano que vem!

Então maia les tutorialu foi ok com a fase de pau para alterar a senha

mas o mundo não sabe nem entender lutando!

O mais simples é definir um alarme de zona, colocá-lo em calumea e bloquear tudo e antes de dar Aceitação a todo o otário da bagunça que diz “

Isso acontece a todos os que querem aprender até que você não aprende queimar

Em tudo o que Trebe um pita do que ou serviço trabalho durante todo o dia

Você pode facetzi um vídeo tutorial de um programa que não será atacado por altzii e pode corrigir essas funções.

Acho que o que eu quero dizer intzeles Matz.

À espera de algumas respostas a minha opinião

não está funcionando.

Existe um programa que faz seu computador explodir: D? não o outro, apenas curioso

NÃO lol!

Sim, é chamado de "usuário" ”e há outro" Renel "ou" Enel "algo parecido.

Eu tenho que contradizer alguém aqui ...

1. Hellsoft é o site mais criminoso ... Digo isso porque todo o site está cheio de servidores e ladrões ... até mesmo os programas para os quais você dá dinheiro ..

2. Um vírus só pode ser ocultado em um arquivo .exe, mas você pode facilmente mudar seu ícone com o recurso hacker para um ícone jpg ...

3. Os mais procurados são keyloggers, você pode incluí-los em um crack ou pack sem ser detectado ... então o crack ou pack roda junto com o keylogger ...

4. O que eu recomendo, não tome programas on-site cujo dinaseta hellsoft fantasma que se tornou os sites reais de hackers travesti.

5. Digitalize qualquer programa que você usar na Internet ...

Aplicação CSystem32 é realmente software aplicativo que se conecta ao servidor, é possível que o aplicativo para fazer e, em seguida, transferir e mudar a senha era realmente visível servidor, instale o servidor de aplicação, servidor de aplicativos senha instalado não era mudou desde que a alteração foi feita para instalar o svchost.exe aplicativo de servidor.

Para desinstalar o mais fácil seria eliminar na svchost.exe safemode servidor instalado, excluindo o antivírus e de detecção de 2, e também apagar csystem.exe aplicação

Além disso, o termo hacker é impróprio. O termo correto é cracker, um hacker primeiro fará seus próprios utilitários dependendo do que ele tem que fazer, e a maioria dos hackers reais trabalha para diferentes corporações para fortalecer sua segurança. Crackers são aqueles que procuram esses programas para roubar e remover aproveite ou apenas para se divertir. Aqueles que usam aplicativos como o apresentado neste tutorial são os chamados "garotos do script" que não têm nenhum conhecimento de programação e seu único interesse é apenas se divertir usando um programa como este.

Muito bom tutorial ... parabéns e obrigado pelo aviso do Corleone ... de qualquer forma, pessoalmente, evitar esses sites e programas suspecte.Insa ... em um ponto que era necessário usar algo assim ... para ajudar com tal NetSupport macio e usado . gostaria de saber se era um buna.Si escolha ainda algo sobre antivírus Avast ... é de alguma forma 4.8 Home Edition ... Porque eu tenho isso e eu acho que é um pouco 2010.Asa superá-lo? mencionar que licença dele .

Seria sábio para passar na versão 5. A licença é válida. Neste sentido explicações de seu site oficial.

Faça o que você pensa.

Boa sorte!

OK, muito obrigado!

Hey, dá ALAU =))) morrer de rir. Radmin ainda é uma coisa, manter a calma. Se você não abrir server.exe, está tudo certo.

olá a todos ... Assisti todo o tour e não sei se vocês acreditam mas tenho a lista do messenger no dono daquele site ... também tenho uma conta lá há muito tempo e tirei muitos programas deles, que me ajudaram muito , mas agora fiquei chocado quando vi o que podia acontecer e entrei no gerenciador de tarefas e vi que o svchost.exe abriu umas 4 vezes, tentei desligar e finalmente desligou no pc ... Repeti a coisa e tudo a mesma consequência, como posso me livrar disso? adicione petry_assassinu_2007 por favor, porque eu não tenho nada de suspeito nos drivers, eu escanei tudo system32 e nada ... mas eu tenho svchost.exe no system32, por favor me ajude ... eu acho que um tirou tudo que seus músculos queriam de mim pc e eu tenho o suficiente para me machucar….

Equipe de boas-vindas videotutoriale.ro

são o único site que ensina bem, eu te agradeço por tudo e tinetio assim por diante são os melhores.

pode resolver a situação em que você está em restaurar o sistema tutorial

sal é totalmente errado, você pode perguntar, mas não sei o quão duro ele schiimb senha tutorial são os melhores

Quando eu não alterar a senha:? (((Diz senha incorreta solução Bonding Nós ganhamos 7

Eu gosto tutoriaulu, parabéns! dc não fazer tutoriais? Isso foi ultimu? ou?

parece que é muito bom tutorialu! em muitos comentários, bravo! Corleone dar-me bem de novo! Eu gosto de seus tutoriais.

Eu gosto mais explicitamente diz Corleone de outro, tineo assim por diante

Honestamente, um tutorial muito bom e depois de assisti-lo perdi a vontade de hackear 😀 mas também tenho uma pergunta! Esse svcost.exe é na verdade ???? k Eu o encontrei em todos os computadores com a versão do windows xp imd após a instalação (eu especifico k windowsu é tirado de torrents e não é original) mas eu quero saber se esse svchost.exe é um vírus e se eu sou uma vítima 100% porque k Eu tenho aquele arquivo que foi instalado com o win k tem mais gente que paga parcelado, compra, vende ETC… online?

O menino sabe alguma coisa do tutorial :), quando vi que ele tinha Avast pensei que ele era um menino que queria ver como é ser hacker ... mas quando vi que ele também tem Zone Alarm significa que é um hacker muito bom 🙂 Lindo vídeo

O que fez criminal tutorialu!

Para aqueles que querem experimentar com tais aplicações utilizando vbox instalar um Windows Virtual em um ambiente HP é tão escuro e ninguém pode se conectar à keylogger ele e sobre qualquer mais antivírus detecta

Uma pequena dúvida, porém, se eu pegar o programa de outro lugar com tudo incluído (o servidor que tenho que dar a outra pessoa, instalação, senhas ... etc), acontecerá a mesma coisa?

Tudo bem .... Eu tenho uma pergunta! Eu instalei o controle remoto tudo o que eu fiz. Mas onde que o servidor web pelo sal cara que dar-lhe a vítima? Eles UCM mil fazer? Como faço para obtê-lo?

Você não entenderam o propósito deste tutorial! O objetivo deste tutorial não é mostrar-lhe como espião, veja o tutorial é para mostrar que é possível ser um espião e ele tem que ficar longe dela.

É um homem muito bom artigo, mas mal enganado sobre hackers, não hackers hoje não vimos este tutorial para k não tinha internet (e não me refiro o sinal, eu quero dizer a toot internet)

Quem você diz akolo, esses são crackers, há uma grande diferença entre hackers e crackers, mas as pessoas os chamam de hackers, mas não tenho ideia do porquê, provavelmente simplesmente porque eles não estão documentados neste campo ...

Aplicações de programas Costruiesc e benéfico hackers / crackers destroem

Hackers criam programas / crackers usá-los para destruir outros programas

Por isso, é uma grande diferença entre hackers e crackers

Corleone Saudações. Gostaria dk pode me dizer qualquer programa Flosi dk pode hackear o jogo para jogo de corrida estrela tenho impulso ilimitado, ou seja, nitro, algo como

boa noite sobre svchost.exe é 17 tempos normais eu comecei esperando uma resposta

Eu não sei como fazer o que você fez no avast

esperar por resposta

Mas Wiver equipe que é bom?

Oi, Cristi ... Quero saber se existe um hack para o jogo Android chamado "pou"

Pare "Heckereala" e ouça este homem, porque absolutamente todos os hacks são detectados como vírus, e não no sentido de um vírus em si, mas no sentido de um servidor, em suma "cobaias" como a cúpula também explicou a você com o vídeo. Hackers "truques" não ficam online com programas "mocha" hackers "truques" vão com programas feitos por eles ou por aqueles por trás deles, você nunca verá um hacker de verdade andando com programas na rede que qualquer pessoa pode baixá-los a qualquer momento e usá-los também. Todo esse "hack" na rede significa são programas com um determinado servidor e você vai acabar se arrependendo. Você também deve saber que o antivírus deve ser conhecido não só pelo fato de ter detectado um vírus, mas pelo fato de que aquele vírus detectado (mais ou menos perigoso) pode até ser um servidor muito perigoso, e como eu disse, você deve saber muito bom e com qual antivírus você trabalha porque todos são detectados da mesma forma e alguns antivírus vão mostrar que deletou se você aplicou a deleção, mas aquele arquivo ainda funciona no seu pc. vídeos tutoriais deste homem, porque você tem algo a aprender, e talvez "hackear" saia da sua cabeça 🙂 Um bom dia / noite.

O que ele ligue para o seu antivírus é bom, como vimos.

Antivirus usa o garoto no vídeo é o avast. Mas o tutorial é atungi 2009 e por isso têm ícone Avast

Sem muitos detalhes e sem copiar muito. Crackers e Hackers também conhecidos como chapéus brancos e chapéus pretos / …… / é uma comida completamente diferente e ambos são SUPER ESPECIALISTAS, não são o tipo de pessoa que usa o motor ceat para ativar a velocidade no jogo :) ) Alguns quebram programas com a ajuda daqueles criados por hackers que criam e passam pela segurança para melhorá-la ... os crackers usam para seu bom consumo :) <<< Espero k me expressei como no jardim de infância :) sucesso a todos não importa o que eu penso Você vai lá.

PS "dk uma vida baixa é dada na TV como um hacker

nice video você frete

bv're boa

No entanto, a minha mente me leva um passo mais longe e cheguei a próxima pergunta.

Se eu instalar uma máquina virtual e instalar o programa não pode usar o programa sem o risco de ser de ninguém cobaia?

Tanto quanto eu sei que você pode fazer o que quiser com a máquina virtual que nada acontece com a máquina virtual host.

Ou eu estou errado.