Sobre o que é o tutorial em vídeo Imprimir ou enviar um PDF de uma única página Neste tutorial em vídeo intitulado Imprimir ou enviar um PDF de uma única página, veremos como enviar ou imprimir uma única página de um documento PDF mais longo sem usar outros aplicativos. Pare de tirar fotos em páginas digitais! Quando você quiser… [Leia mais ...]

Imprima ou envie uma única página PDF – sem aplicativos

My Wallet Emag compras sem dinheiro – também acontece no Fashion Days

Minha Carteira Emag comprando sem dinheiro Sobre o que é o tutorial Minha Carteira Emag comprando sem dinheiro? Neste vídeo tutorial Minha Carteira Emag comprando sem dinheiro, apresento a vocês a Minha Carteira. Esta é uma novidade da Emag e do Fashion Days que vai permitir comprar produtos mesmo que não tenha dinheiro na conta O que são as Minhas Carteiras da Emag ou... [Leia mais ...]

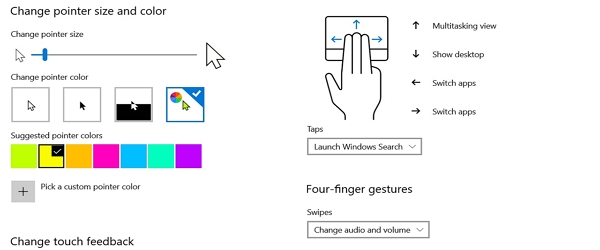

Personalize as configurações do touchpad e do mouse do Windows – faça-as do seu jeito

Sobre o que é o tutorial em vídeo Personalizar configurações de touchpad e mouse do Windows No tutorial em vídeo de hoje, chamado Personalizar configurações de touchpad e mouse do Windows, mostro as configurações que você pode usar para personalizar seu mouse e touchpad. Vamos mudar a maneira como o cursor do mouse, o comportamento do mouse e o comportamento do touchpad, por um… [Leia mais ...]

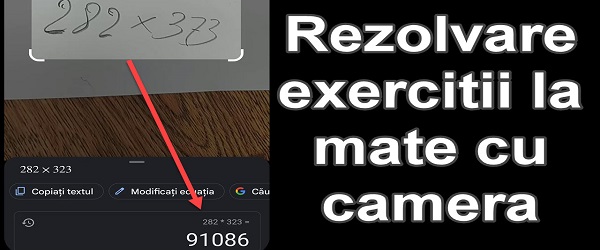

Resolvendo cálculos visualmente com o Google Lens - resolvendo exercícios de matemática rapidamente

Sobre o que é o tutorial em vídeo Resolvendo cálculos visualmente com o Google Lens? No tutorial em vídeo Resolvendo cálculos visualmente com o Google Lens, apresento uma das funções que o Google Lens nos disponibiliza, ou seja, resolver cálculos matemáticos visualmente. O que significa resolver cálculos matemáticos visualmente? Digamos que temos um exercício escrito no papel... [Leia mais ...]

QR Code com discagem direta – em vez de um número de telefone no para-brisa, no estacionamento

QR Code com Discador Sobre o que é o tutorial de QR Code com Discador Direto? Vou te mostrar como fazer um QR Code com discagem direta para quando estacionarmos em áreas diferentes, para não ficarmos confusos. Faremos com extrema rapidez um código QR para colocar no para-brisa, para que possamos ser chamados mais rapidamente. O que é um código QR? O QR Code é um código que se esconde atrás dele... [Leia mais ...]

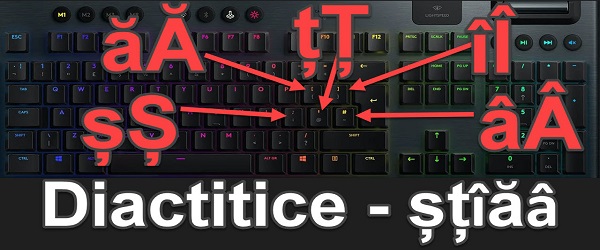

Escrevendo com diacríticos em teclados internacionais – â – ă – ȣȚ – îÎ – șȘ

Sobre o que é o tutorial Escrevendo com diacríticos em teclados internacionais? No tutorial em vídeo Escrevendo com diacríticos em teclados internacionais, mostro uma maneira melhor de escrever com diacríticos em teclados internacionais, como QWERTY US, QWERTY UK, etc. É um método de software que é ativado a partir do Windows e não requer a instalação de nenhum software... [Leia mais ...]

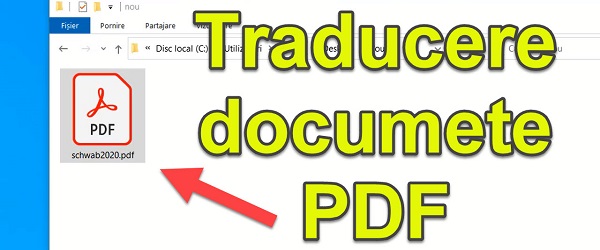

Como traduzir um documento PDF - tradução gratuita de documentos

Sobre o que é o tutorial sobre como traduzir um documento PDF? Neste vídeo tutorial você verá como traduzir um documento PDF. É a maneira mais simples e rápida de traduzir um documento PDF. Como traduzir um documento PDF inteiro? Você deve ter o documento já baixado em seu PC ou celular. No seu navegador, acesse o Google Tradutor (em ... [Leia mais ...]

Importando tabelas impressas do Excel para o telefone - OCR vai para as tabelas

Importando tabelas impressas do Excel para seu telefone O que é o tutorial em vídeo para importar tabelas impressas do Excel para seu telefone? Nestes tutoriais em vídeo "Importando planilhas do Excel para o seu telefone", mostro como você pode importar planilhas do Excel em papel para o seu Office. Importe tabelas impressas do Excel para o aplicativo do Office O que você quiser [Leia mais ...]

Copie o texto das fotos para o telefone - copie e cole o texto das fotos

Sobre o que é o tutorial Copiar texto de imagens no telefone? No tutorial em vídeo Copiando texto de imagens para seu telefone, mostrarei como copiar texto de imagens. Refiro-me ao texto que não pode ser copiado porque faz parte da imagem. Este procedimento é útil quando queremos copiar texto de imagens na rede, [Leia mais ...]

Aplicativo de impressão de telefone via USB - sem PC - somente USB

Sobre o que é o tutorial do aplicativo de impressão USB? No tutorial do aplicativo de impressão em vídeo no telefone via USB, mostrarei como você pode imprimir documentos na impressora sem um PC, apenas com o telefone. Você verá como conectar seu telefone à impressora com um cabo USB OTG e um aplicativo gratuito da Play Store. Por que eu deveria … [Leia mais ...]

Comentários Recentes